Kiệt quệ tài chính, tinh thần sau khi bấm file ‘báo giá’ độc hại

Tối 12/6, Xuân Nguyên bấm vào file 'đề nghị báo giá' do khách hàng gửi mà không biết rằng hành động này mở màn cho chuỗi ngày kiệt quệ cả tài chính lẫn tinh thần của mình.

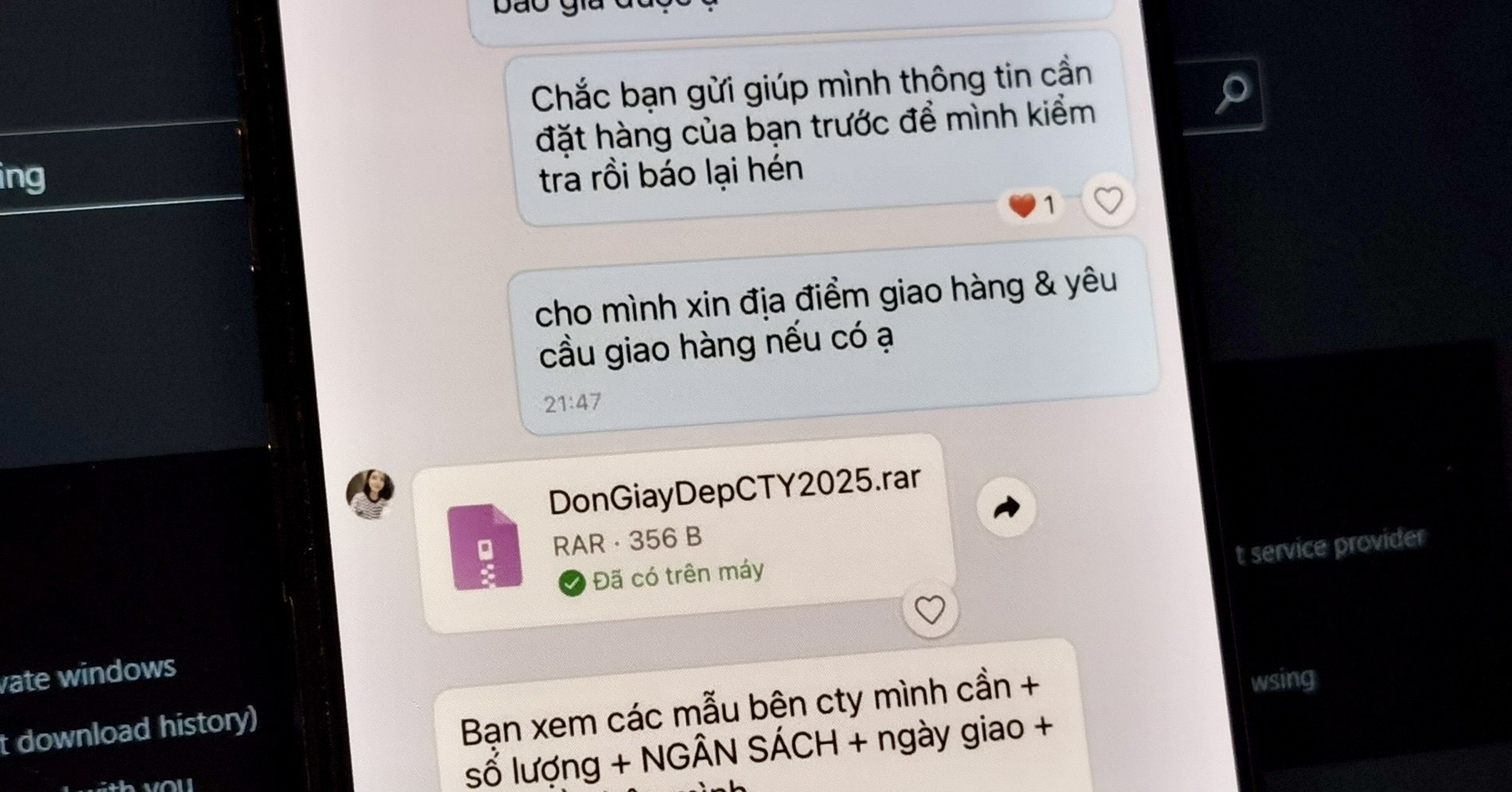

Xuân Nguyên – chủ một thương hiệu túi xách – được người lạ tiếp cận tối 12/6 qua Zalo, tự nhận là khách hàng có nhu cầu mua sỉ cho công ty. Người này gửi một tập tin nén định dạng .RAR mang tên “Đề nghị báo giá”, yêu cầu mở ngay để xem nội dung.

"Tôi đã mở tập tin đó, nhưng hệ thống báo lỗi và không hiển thị gì cả nên tắt đi. Do đã khuya và còn đang bận việc, tôi cũng không nghĩ nhiều, định để hôm sau kiểm tra lại", cô chia sẻ.

Tuy nhiên, cú nhấp chuột đó lại chính là cánh cửa cho phép tin tặc cài đặt mã độc vào máy tính. Kẻ gian đã âm thầm chiếm quyền kiểm soát toàn bộ thiết bị của cô mà không để lại bất kỳ dấu hiệu bất thường nào.

Trong 7 ngày tiếp theo, nạn nhân vẫn làm việc bình thường – truy cập Facebook, quản lý đơn hàng, chạy quảng cáo, đăng nhập ngân hàng.

Các thao tác đăng nhập, bao gồm cả cookie, ID và thông tin bảo mật, đều bị theo dõi và ghi lại. Việc để máy tính hoạt động liên tục, không tắt sau giờ làm, cũng vô tình tạo điều kiện cho tin tặc có thời gian truy cập và thao tác không ngừng.

Thiệt hại nặng nề cả tài chính, tinh thần

Đúng vào sáng ngày 19/6, tròn 7 ngày kể từ khi mã độc được cài đặt, tin tặc bắt đầu hành động. Thời gian chờ này được cho là có liên quan đến chính sách bảo vệ quản trị viên Business Manager của Meta, cần 7 ngày để loại bỏ quản trị viên cũ khỏi hệ thống.

Trong suốt tuần lễ đó, kẻ gian đã kiên nhẫn gỡ bỏ từng lớp bảo mật trên thiết bị của nạn nhân. Đây là lý do Xuân Nguyên không nhận được bất kỳ email cảnh báo nào từ Facebook, Instagram hay Google. Nếu có, chúng có thể đã bị xóa trước khi bị cô phát hiện.

Hậu quả là Xuân Nguyên bị chiếm quyền Facebook cá nhân và bị vô hiệu hóa không thể khôi phục, mất quyền quản lý Business Manager trên Meta, thất thoát tài sản kinh doanh gồm fanpage chính cùng các tài khoản quảng cáo liên kết cùng tài khoản Instagram.

Về tài chính, do kết nối thẻ tín dụng với tài khoản quảng cáo, tin tặc đã gắn chiến dịch quảng cáo ảo và trừ tiền trực tiếp từ thẻ. Nền tảng Meta không yêu cầu OTP cho mỗi giao dịch, tạo kẽ hở cho hành vi này.

Xuân Nguyên hoàn toàn không biết mình đã bị tấn công máy tính cho đến khi hàng loạt thiệt hại xảy ra dồn dập vào ngày 19/6. "Thời điểm đó, tôi chỉ nghĩ mình bị tấn công tài khoản Facebook/Meta như những trường hợp phổ biến khác – chứ không hề biết rằng máy tính của mình đã bị chiếm quyền kiểm soát từ trước đó cả tuần”, cô hồi tưởng.

Cảm giác hoang mang bao trùm khi nạn nhân tin rằng bản thân đã thiết lập bảo mật hai lớp đầy đủ và sử dụng mật khẩu phức tạp.

Mãi đến tối ngày 21/6, sau khi nhớ lại tình huống kỳ lạ hôm 12/6 và nhờ một người bạn kiểm tra tập tin "báo giá", sự thật mới được phơi bày: đó chính là một tập tin chứa mã độc, đã giúp tin tặc cài đặt phần mềm điều khiển từ xa và theo dõi mọi hoạt động trong suốt bảy ngày trước khi ra tay.

Theo Xuân Nguyên, điều khiến cô kiệt quệ nhất không chỉ là tài chính mà là tổn thất tinh thần trong suốt hơn một tháng cố gắng vực dậy sau biến cố.

Toàn bộ hệ thống kinh doanh, từ fanpage, tài khoản quảng cáo đến kênh Instagram đều bị sập đột ngột, buộc cô phải bắt đầu lại gần như từ con số 0.

Quá trình liên hệ với Meta để khôi phục tài khoản cũng là một hành trình đầy thử thách. Xuân Nguyên chia sẻ hầu hết các biểu mẫu hỗ trợ của Meta đều được xử lý tự động bằng AI, khiến tỷ lệ được con người thật sự phản hồi là rất thấp.

Kênh hiệu quả duy nhất là mở phiên live chat với bộ phận hỗ trợ, nhưng điều này đòi hỏi phải có tài khoản kinh doanh còn hoạt động và rất nhiều lần thử mới thành công.

"Việc lấy lại tài khoản là một hành trình dài, đòi hỏi cực kỳ nhiều sự kiên trì, logic và hiểu hệ thống của Meta. Tôi mất hơn một tháng cho toàn bộ quá trình này", nạn nhân đúc kết.

Lỗ hổng WinRAR và biện pháp phòng vệ

Dưới góc độ kỹ thuật, ông Ngô Tuấn Anh - Tổng giám đốc Công ty An ninh mạng SCS cho biết hình thức lừa gửi các tập tin nén để chiếm đoạt tài khoản khá phổ biến.

“Trong trường hợp này, kẻ lừa đảo đã lợi dụng lỗ hổng trên phần mềm giải nén WinRAR của nạn nhân, vốn chưa được cập nhật bản vá. Khi nạn nhân mở tập tin .RAR chứa mã độc, nó sẽ tự động lây nhiễm vào máy tính, chiếm quyền điều khiển và từ đó thực hiện các hành vi xấu như lấy cắp tài khoản, giao dịch tài chính hoặc vô hiệu hóa tài khoản mạng xã hội”, ông giải thích.

Khi nghi ngờ trở thành nạn nhân của tin tặc, chuyên gia khuyến nghị hành động nhanh chóng để giảm thiểu thiệt hại tối đa: "Điều đầu tiên cần làm là ngắt kết nối mạng của máy tính vừa thao tác. Đồng thời, người dùng cần đổi ngay tất cả mật khẩu tài khoản mạng xã hội, email, dịch vụ ngân hàng trực tuyến và thiết lập bảo mật hai yếu tố (2FA)”.

Theo ông Ngô Tuấn Anh, các đối tượng lừa đảo thường xuyên nghĩ ra những kịch bản khác nhau để đánh lừa nạn nhân. Do đó, nâng cao ý thức khi thực hiện các giao dịch trên mạng là yếu tố quan trọng nhất để đảm bảo an toàn.

Trong trường hợp nhận được các tập tin đính kèm qua tin nhắn, email, một cách đơn giản để kiểm tra là mở chúng trên các nền tảng trực tuyến thay vì trực tiếp trên máy tính. Điều này tránh nguy cơ mã độc tấn công vào thiết bị.

Đối với Xuân Nguyên, cô khuyên mọi người nên cảnh giác với tập tin lạ, tách bạch tài khoản cá nhân và kinh doanh, không đăng nhập tài khoản quan trọng trên máy tính công cộng, mạng hay thiết bị lạ, sao lưu định kỳ tài liệu và luôn có tài khoản dự phòng để có thể làm quản trị viên thay thế trong trường hợp khẩn cấp.

“Hãy chuẩn bị cho cả kịch bản xấu nhất, ngay cả khi bạn nghĩ rằng mình đã làm đúng mọi thứ. Vì khi sự cố xảy ra, bạn sẽ không có thời gian để ‘giá như’”, cô kết luận.