Trong giới an ninh mạng quốc tế, ShinyHunters được biết đến là một trong những nhóm hacker nguy hiểm và hoạt động dai dẳng nhất kể từ năm 2020.

|

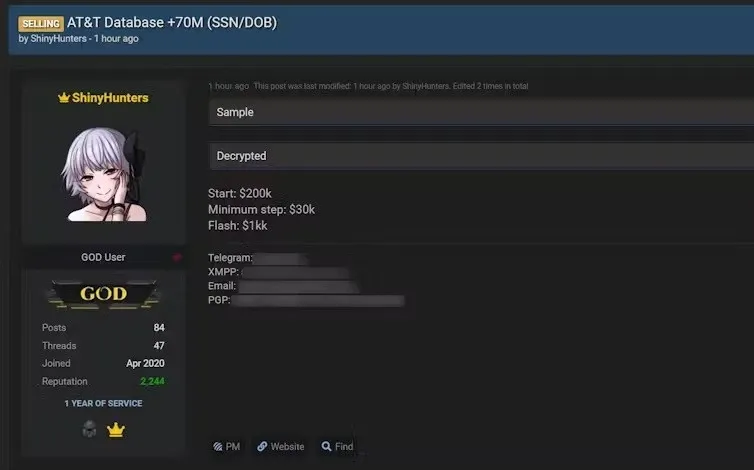

| ShinyHunters rao bán dữ liệu AT&T với giá 200.000 USD. Ảnh: The Conversation. Theo các chuyên gia bảo mật, nhóm này không nhằm mục đích chính trị hay tình báo, mà chủ yếu là kiếm tiền từ dữ liệu đánh cắp, coi dữ liệu cá nhân như một loại hàng hóa mua bán trên chợ đen. ShinyHunters xuất hiện lần đầu trên các diễn đàn tin tặc vào năm 2020, nhanh chóng gây chú ý với hàng loạt vụ tấn công quy mô lớn. Khác với các nhóm tin tặc do nhà nước hậu thuẫn, ShinyHunters chỉ tập trung xâm nhập hệ thống, đánh cắp dữ liệu, rồi bán hoặc phát tán để tạo tiếng vang và thu lợi tài chính. Những vụ hacking gây chấn động Trong 5 năm qua, ShinyHunters đã gây ra khổng lồ: -Tokopedia (Indonesia, 2020): gần 91 triệu tài khoản bị lộ. -Wattpad (2020): khoảng 270 triệu bản ghi bị rao bán, gồm email, tên người dùng và mật khẩu mã hóa. -Bonobos (Mỹ, 2021): hơn 7 triệu thông tin khách hàng, bao gồm địa chỉ, số điện thoại và dữ liệu thẻ tín dụng một phần. -AT&T (Mỹ, 2021): nhóm tuyên bố có 70 triệu bản ghi khách hàng, trong đó có cả số an sinh xã hội; AT&T phủ nhận nhưng dữ liệu được xác nhận là khớp. -Hàng loạt công ty công nghệ và thương mại điện tử khác như Home Chef, Zoosk, Mashable, Pixlr, 123RF… với tổng cộng hàng tỷ bản ghi bị phát tán. Mới nhất, ngày 9/9/2025, ShinyHunters rao bán dữ liệu của T của Việt Nam trên một diễn đàn quốc tế. Nhóm này tuyên bố nắm trong tay hơn 160 triệu hồ sơ, bao gồm thông tin cá nhân, lịch sử tín dụng, số CMND/CCCD, mã số thuế... Mức giá rao bán là 175.000 USD, Business Times đưa tin ngày 11/9. Trao đổi với phóng viên Tiền Phong ngày 12/9, chuyên gia bảo mật L.P.A, trưởng phòng kỹ thuật của một cơ quan Nhà nước, nhận định: “ShinyHunters đã và đang chứng minh rằng bất kỳ quốc gia hay doanh nghiệp nào cũng có thể trở thành mục tiêu của tội phạm mạng. Vụ việc rao bán dữ liệu CIC không chỉ là lời cảnh báo cho Việt Nam mà còn cho thấy tầm quan trọng của an ninh mạng gắn liền với an ninh tài chính quốc gia”. Hiện cơ quan chức năng Việt Nam đã và khẳng định hệ thống dịch vụ tín dụng vẫn hoạt động, song mức độ thiệt hại thực tế vẫn đang được xác minh. Động cơ chính và cách thức tấn công Theo giới quan sát, động cơ chính của ShinyHunters là tiền. Dữ liệu cá nhân và tài chính có giá trị rất lớn trên thị trường ngầm: Kẻ gian có thể dùng để lừa đảo, giả mạo danh tính, mở tài khoản tín dụng, vay tiền, hoặc bán lại cho các nhóm tội phạm mạng khác. Ngoài ra, việc công khai một phần dữ liệu rò rỉ còn giúp ShinyHunters tạo tiếng vang, củng cố uy tín trên các diễn đàn tin tặc để thu hút “khách hàng”. ShinyHunters tập trung xâm nhập hệ thống, đánh cắp dữ liệu, rồi bán hoặc phát tán để tạo tiếng vang và thu lợi tài chính. Nguồn: Certes Networks. Những kỹ thuật phổ biến của ShinyHunters gồm: - Phishing (lừa đảo qua email/SMS) để đánh cắp mật khẩu. - Dùng tài khoản bị lộ sẵn (credential stuffing) để truy cập hệ thống. - Khai thác lỗ hổng web như SQL injection hoặc cấu hình sai của máy chủ, cơ sở dữ liệu. - Mua quyền truy cập từ các nhóm tin tặc khác hoặc từ “người trong nội bộ”. - Đột nhập vào hệ thống của nhà cung cấp dịch vụ bên thứ ba (chuỗi cung ứng). Sau khi có quyền truy cập, chúng thường sao lưu cơ sở dữ liệu, nén và mã hóa, rồi tuồn ra ngoài qua kênh HTTPS hoặc lưu trữ đám mây. Một phần dữ liệu được tung lên mạng để “làm bằng chứng” nhằm thu hút người mua.Cách phòng tránh tin tặc Chuyên gia L.P.A nói rằng, mỗi cá nhân, tổ chức cần nâng cao cảnh giác và chủ động phòng ngừa, thay vì chỉ phản ứng khi sự cố đã xảy ra. Để không trở thành nạn nhân của hacker, người dân cần: - Luôn sử dụng mật khẩu mạnh, khác nhau cho từng dịch vụ, bật xác thực hai lớp (2FA). - Cảnh giác với email, tin nhắn lạ yêu cầu cung cấp thông tin cá nhân. - Thường xuyên kiểm tra lịch sử giao dịch, tài khoản ngân hàng, báo cáo tín dụng. - Khi có nghi ngờ, khóa tín dụng hoặc liên hệ ngân hàng để đặt cảnh báo gian lận. Trong khi đó, tổ chức, doanh nghiệp cần phải: - Bắt buộc xác thực đa yếu tố (MFA) cho mọi tài khoản quản trị và truy cập từ xa. - Giám sát truy cập cơ sở dữ liệu, phát hiện bất thường như truy vấn xuất dữ liệu số lượng lớn. - Mã hóa dữ liệu nhạy cảm, phân quyền theo nguyên tắc tối thiểu. - Thường xuyên kiểm tra lỗ hổng, vá lỗi, diễn tập ứng phó sự cố. - Quản lý rủi ro chuỗi cung ứng, đảm bảo nhà cung cấp tuân thủ tiêu chuẩn an ninh. Khóa nhiều lớp khó phá hơn chỉ dùng mật khẩu Xác thực đa yếu tố là một cơ chế bảo mật yêu cầu người dùng phải cung cấp ít nhất 2 yếu tố xác thực khác nhau để đăng nhập vào tài khoản hoặc hệ thống. Ba loại yếu tố xác thực phổ biến: cái người dùng biết - mật khẩu, mã PIN; cái người dùng có - điện thoại, token bảo mật, thẻ thông minh; cái người dùng là - sinh trắc học như vân tay, khuôn mặt, giọng nói… Ví dụ, khi người dùng đăng nhập Gmail, ngoài việc nhập mật khẩu (yếu tố 1), Google có thể gửi một mã OTP (one-time password – mật khẩu dùng một lần) về điện thoại (yếu tố 2). Chỉ khi nhập đúng cả hai, bạn mới đăng nhập thành công. Xác thực đa yêu tố có nhiều lợi ích, bao gồm ngăn chặn kẻ tấn công dù đã đánh cắp được mật khẩu; tăng cường đáng kể mức độ an toàn cho các tài khoản trực tuyến; rất quan trọng với các dịch vụ tài chính, ngân hàng, email công việc.Những chiếc bẫy vô hình trên mạng xã hội Cuốn sách Vũ trụ kỹ thuật số của giáo sư Kim Sang Kyun đã đi sâu phân tích, mổ xẻ một cách tường tận, những tác động các thiết bị thông minh, thế giới ảo và mạng xã hội trong cuộc sống hiện đại. |